Testbe épített orvosi eszközöket hackeltek meg

Becslések szerint évente a világon legalább 300 ezer krónikus beteg kap valamilyen beültetett orvosi eszközt, elterjedt angol nevén IMD-t (implantable medical device). Ezek az eszközök jelentősen megkönnyítik a betegek számára az orvosi kontrolltól viszonylag független, aktív életvitelt, ami óriási életminőségbeli javulást jelent.

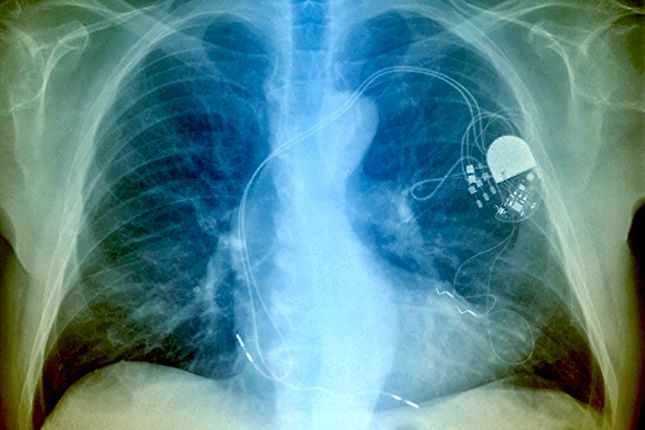

A legismertebb IMD-k közé tartoznak a szívverés ütemét szabályozó pacemakerek és a veszélyes szívritmuszavarokat megelőző defibrillátorok, valamint a cukorbetegek számára kifejlesztett beépített inzulinpumpák, amelyek helyettesítik a korábbi állandó injekciózást. A vezeték nélküli technika térhódításával ezeket az eszközöket egyre inkább úgy tervezték, hogy a rádiókommunikáció lehetőségeit kihasználva adatokat tudjanak szolgáltatni hordozójuk szervezetének állapotáról, működésük pedig kívülről is kontrollálható, szükség esetén felülírható legyen.

Arra azonban akkoriban még nem gondoltak a fejlesztők, hogy a készülék és környezete között zajló adatforgalom kiszolgáltatottá teheti a beültetett eszközzel élő pácienst a hackertámadásokkal szemben. A berendezések által küldött rádiójelek viszonylag nagy, több mint 90 méteres vételkörzeten belül foghatók, így az érzékeny egészségügyi információk könnyen illetéktelen kezekbe kerülhetnek. Sőt, ami ennél jóval nagyobb potenciális veszélyt jelent, ugyanezen a hatótávolságon belül a készülékeket a kibertámadók kívülről át is programozhatják, s ezzel akár gyilkos elektromos impulzust mérhetnek az áldozat szívére, vagy halálos inzulindózist adagolhatnak a keringésébe.

A McAfee információbiztonsági cég szakértői mindössze kétheti kísérletezés után megtalálták a módját, miként vehetik fel a kommunikációs kapcsolatot egy inzulinpumpával, és bírhatják rá arra, hogy teljes tartalmát - egy kiadós étkezés után felszabaduló adag harmincszorosát - egyszerre kiürítse. Ha az átprogramozott pumpa tényleg egy betegben lett volna, nagyon nagy bajt okozott volna, hiszen az inzulin túladagolása életveszélyes kómát idézhet elő.

Eső után köpönyeg?

Szakértők szerint a veszély felismerése után elvárható, hogy az orvosiműszer-gyártók gyorsan reagáljanak a problémára, és a jövőbeni készülékek tervezésekor a biztonságtechnikai szempontokat is maximálisan vegyék figyelembe. Ám a kihívásra - amint azt a Massachusetts-i Technológiai Intézet (MIT) Kevin Fu által vezetett kutatócsoportja a közelmúltban kifejtette - három okból sem könnyű megfelelően válaszolni.

Nemcsak azokra kell gondolni, akik a jövőben kapnak majd ilyen készüléket, hanem azoknak a betegeknek a millióira is, akik már most vezeték nélküli kommunikációval működő IMD-vel élnek. Az ő számukra vagy azok számára, akiket már előjegyzésbe vettek a beültetésre, a távlati tervek nem kínálnak megoldást. Még ha ebben a pillanatban rendelkezésre állnának is a biztonságosabb készülékek, a már beültetett IMD-ket sokéves élettartamra tervezték, idő előtti cseréjük csak műtéttel lehetséges - annak minden kockázatával együtt.

Ráadásul egyelőre nem is látszik, miként lehetne a többi vezeték nélküli eszköz - pl. a routerek, okostelefonok - esetében széleskörűen elterjedt kódolási eljárásokat az IMD-kre alkalmazni. A beültetett eszközöknél - éppen az élettartam maximalizálása, a szükséges csereműtétek ritkítása érdekében - minden másnál fontosabb az energiahatékony működés, ami a kis mérettel együtt erősen limitálja a készülék számára elérhető erőforrásokat. A többi vezeték nélküli eszköznél bevett kódolási rutin egyszerűen túlságosan energia- és memóriaigényes az IMD-k lehetőségeihez képest.

A szakértők arra is felhívják a figyelmet, hogy az IMD-k adatforgalmának túlzott titkosítása visszaüthet, akár életveszélyes helyzeteket idézhet elő. Létfontosságú, hogy a hivatásos egészségügyi ellátók bármilyen körülmények között azonnal átvehessék az irányítást a beépített készülék fölött. Bármilyen késlekedés, amely a kommunikációhoz szükséges titkos kód elérhetetlenségéből vagy a hozzáférés készülék általi megtagadásából adódik - például ha a beteget nem a megszokott kórházban, hanem a lakóhelyétől távol kell sürgősséggel ellátni -, végső soron a páciens életébe kerülhet.

Végül az MIT kutatói megemlítik, hogy az IMD-k eddigi története során a készülékbe épített szoftver hiányosságai jelentették az egyik legkomolyabb buktatót. Az egészségügyi eszközök terén 1999 óta meghirdetett összes termékvisszahívás több mint 10 százaléka szoftverproblémával állt összefüggésben. A már üzembe helyezett IMD-k esetében természetesen a termékvisszahívás is újabb műtétet jelent. Ebből okulva Fu munkacsoportja amellett érvel, hogy az IMD-k saját szoftverét célszerű a lehető legegyszerűbbre tervezni.

A javasolt megoldás: jelzavaró rádiópajzs

A fenti megfontolások alapján Kevin Fu és munkatársai egy olyan megoldást javasolnak, amely egy további, általuk pajzsnak nevezett eszköz beiktatását igényli. A beteg által karóra vagy nyaklánc formájában hordható pajzs feladata az, hogy elfogja mind az IMD felől érkező, mind az IMD felé küldött, nem megfelelően kódolt rádiójeleket, és azokra zavaró zajt ültessen rá. Ezzel ellehetetleníti mind az IMD által küldött információ elrablását, mind az eszköz kívülről történő illetéktelen eltérítését.

A pajzson csak a megfelelően kódolt információ hatolhat át. Mivel a pajzs külső eszköz, amelynek áramforrása könnyen cserélhető (és mérete sem annyira limitált, mint az IMD-é), semmilyen kapacitáshiány nem akadályozza meg a megszokott titkosítási eljárások alkalmazását. A kutatók bizonyították, hogy a pajzs hatékonyan megvédené használóját olyan támadások ellen, amelyet kísérletképpen ők maguk hajtottak végre egy betegből kivett, "lejárt szavatosságú", ám még működő defibrillátoron. Kikapcsolt pajzs mellett le tudták meríteni a defibrillátor áramforrását azzal, hogy folyamatos rádióadásra kényszerítették, és a kezelés módjára vonatkozó beállításait is át tudták programozni. A pajzs bekapcsolása után a szimulált támadások teljesen sikertelenné váltak.

A kérdés most már csak az, vajon mennyire vágynak majd az orvosiműszer-gyártók a pajzs alkalmazásával járó többletköltségre és komplikációra, amikor egyelőre egyetlen valódi bejelentés sem érkezett IMD-k elleni hackertámadásokról. Azonban éppen ez az a pillanat, amikor lépni kell: amikor már ismertté vált a veszélyforrás, ám még senki sem esett áldozatul a szándékos károkozásnak.