Meglepő fordulat a CCleaner-botrányban

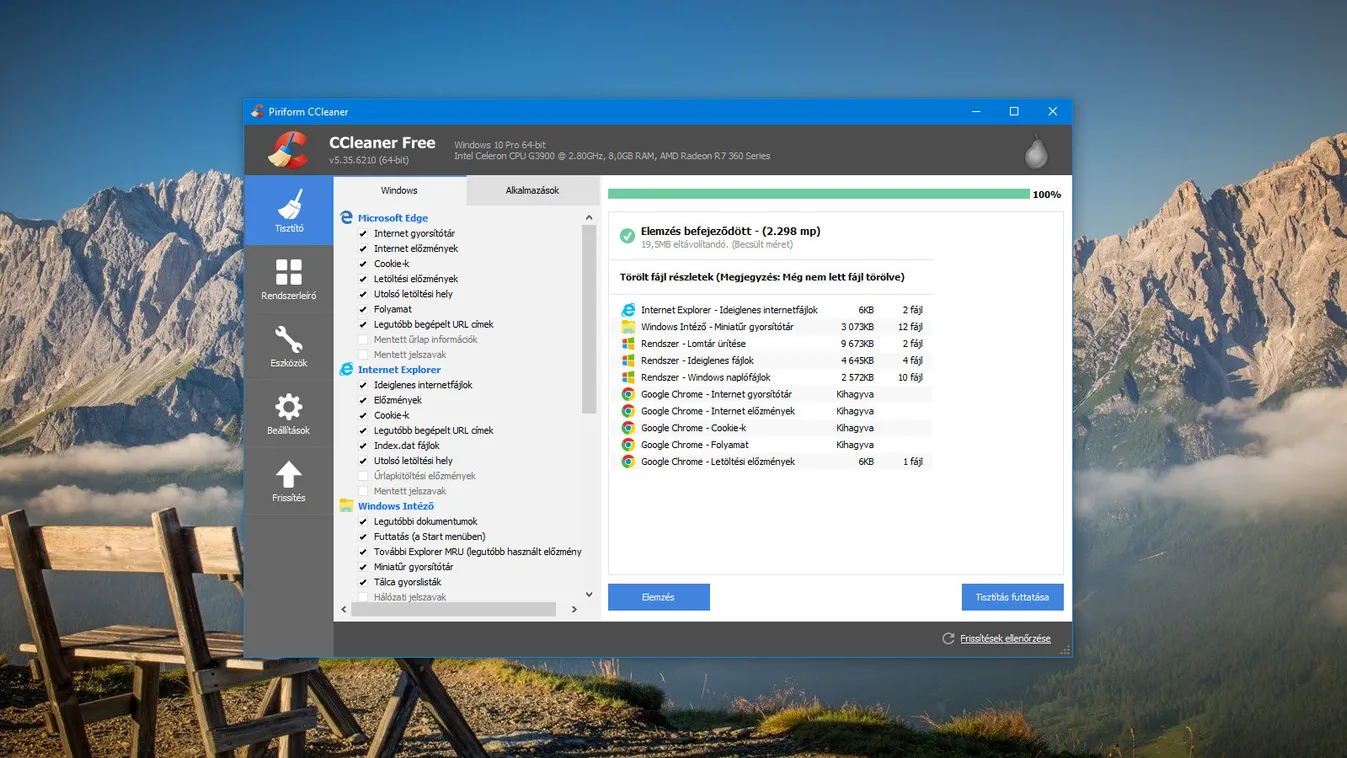

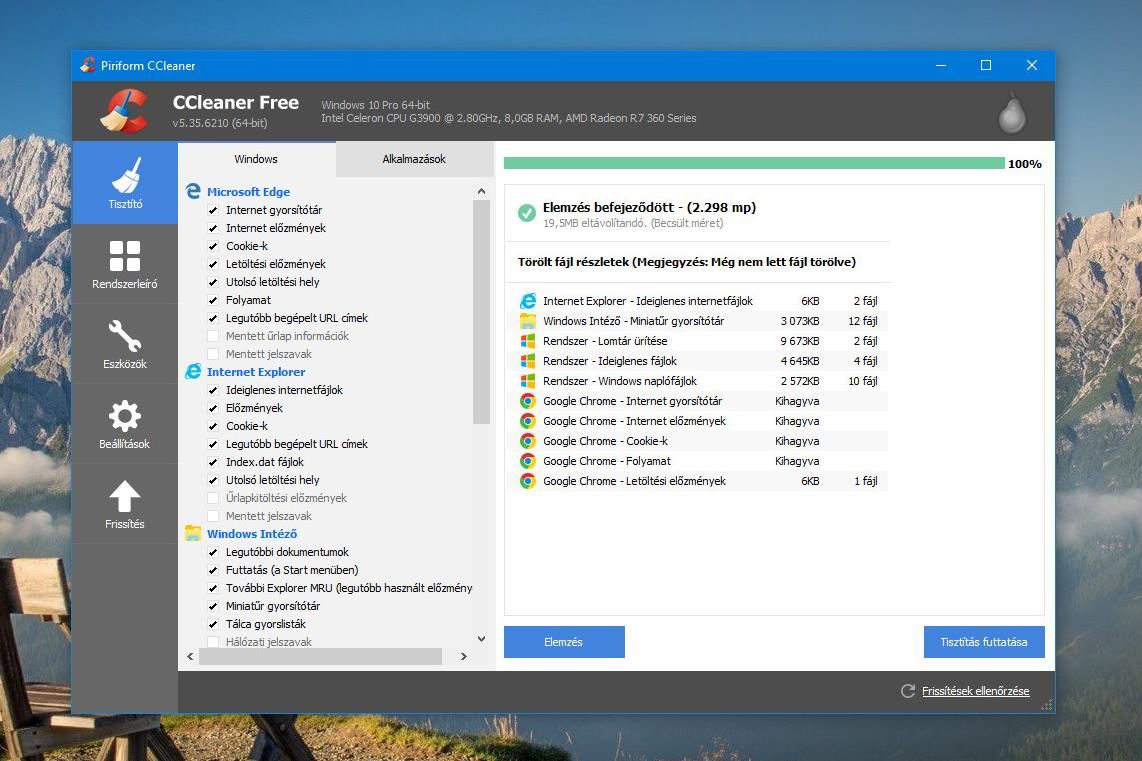

Mostanra két alkalommal is beszámoltunk a CCleaner körüli botrányról. Röviden összefoglalva egy rosszindulatú fél betört a fejlesztők infrastruktúrájába, majd hátsó kaput létrehozó trójai alkalmazást tett a CCleaner 5.33.6162 és a CCleaner Cloud v1.07.3191 szoftverek 32 bites kiadásaiba. A kártevővel fertőzött telepítőkészleteket olyan egy hónapon keresztül terjesztették a hivatalos letöltési szerverek. A kérdéses verziójú CCleanereket használóknak elég frissíteniük a legújabb változatra a kártevőtől való megszabaduláshoz.

A történet eddigi nagy furcsasága az volt, hogy noha globálisan 2 milliónál is több számítógépre kerültek fel a hátsó kaput tartalmazó CCleanerek, azonban az ügyben nyomozó biztonsági kutatók semmiféle bizonyítékot sem találtak arra, hogy a támadó fél valaha is letöltetett volna bármiféle konkrétan kárt tenni képes szoftvert az áldozatok számítógépeire.

A CCleanerbe épített rosszindulatú alkalmazás önmagában nem tudott komoly kárt okozni: nyitott egy hátsó kaput, átadott pár technikai információt az irányítószervernek, és várta attól az esetleges utasításokat.

Most fény derült a rejtélyre: a Cisco kutatói a hátsó kapu vizsgálata során rájöttek, hogy kimondottan nagy techcégek elleni célzott támadások érdekében tuningolták fel a CCleanert,

többek közt az ő cégük is rajta volt a célpontok listáján.

A célba vett domainek:

– singtel.corp.rootA trójai csak akkor töltött le kártevőket, amennyiben a megfertőzött számítógép meghatározott domainekhez tartozott. Az irányítószerverről származó információk alapján 20 számítógép esetében biztosan történt másodlagos kártevőletöltés, azonban ez csak a szeptember 12-16. közti időszakot öleli fel, a korábbi néhány hét naplófájljait valószínűleg szándékosan törölte a támadó fél.

A bizonyítékok arra utalnak, hogy az Axiom nevű kínai hackercsoport állhat a CCleaner-botrány mögött. Tevékenységei alapján a 2008 óta aktív csoport külföldi techcégek számítógépes rendszereibe próbál bejutni, sejthetően kémkedési célból.

Ha szeretne még több érdekes techhírt olvasni, akkor kövesse az Origo Techbázis Facebook-oldalát, kattintson ide!