A Security Fix összefoglalója szerint hatféle módon lehet egy megfertőzött számítógépet hasznosítani. A gépbe bejutó hacker, vagy még inkább a kellően okosra megírt trójai program, összegyűjtheti a tulajdonos pénzügyi azonosítóit, lenyúlva a banki jelszavakat, bankkártyaszámot és ha van, akkor a tőzsdei szolgáltatásokhoz fűződő azonosítókat is. A blogot író Brian Krebs szerint nem ezek az adatok tartoznak a támadók kedvencei közé, ám abban biztosak vagyunk, hogy ha be lehet gyűjteni ilyen információkat, akkor nem fogják ezeket hátrahagyni az internetes bűnözők.

Minden, ami mozdítható

Népszerűbbek a netbűnözők körében a nem közvetlenül pénzügyi szolgáltatásokhoz kötődő jelszavak. Egy jó eBay- vagy Paypal-azonosítóval hitelesíteni lehet néhány csalásra használt felhasználót az aukciós oldalon, amivel később lopott vagy egyáltalán nem létező termékeket lehet eladásra kínálni. A közösségi oldalakhoz tartozó jelszavakkal kéretlen leveleket lehet kiküldeni a felhasználó ismerőseinek, ahogy az a közelmúltban a Facebookon meg is történt. A saját weboldal, blog adminisztrációs felületéhez, illetve az ezekhez tartozó tárhelyeket nyitó kulcsok felhasználásának pedig csak a fantázia szab határt. Az okosabb vírusok - például a Sinowal vagy Torpig trójai - még a biztonságos vállalati kapcsolatok kiépítéséhez szükséges egyedi tanúsítványokat is el tudják lopni.

![Forrás: [origo] Forrás: [origo]](/i/0905/20090528virusterk.jpg)

Vöröslik a fertőzött Európa a McAfee vírustérképén

A számítógépeken található utolsó eltulajdonítható anyagot a licenckulcsok jelentik. A fizetős szoftverek használatbavételéhez szükséges kódok mellett az internetes feketepiacon az internetes szerepjátékok karaktereiért és azok felszerelési tárgyaiért is jó pénzt fizetnek. A virtuális aranypénzek ugyanis viszonylag könnyen átválthatóak igazi pénzre. Jó zsákmánynak számítanak még a Skype-hoz és egyéb internetes telefonhoz használható azonosítók, mert ezek a szolgáltatások kevésbé helyhez köthetők, mint a hagyományos telefonok.

Vírust kínál, spamet küld

Az internetes levelezőkbe bejutó hacker információk egész tárházához juthat hozzá: címlistákat, levelekben tárolt adatokat szerezhet meg. Ráadásul egy felhasználónév-jelszó páros is a kezükbe jut, amivel a többi szolgáltatásban is meg lehet próbálkozni, hiszen a legtöbben nem találnak ki új jelszót minden oldalhoz. Az ismerősi hálót kihasználva arra is van lehetőség, hogy személyre szabott adathalász és csaló leveleket küldjenek ki a bűnözők.

Az adatok kinyerése után a számítógép egyszerű zombiként tengetheti tovább életét. Ezeket a gépeket elárasztásos támadásokhoz használják a hackerek, aminek során több ezer számítógép indít kéréseket a túlterhelni kívánt számítógép felé. A zombisereg méretei miatt hatalmas számítási feladatokat is gyorsan el tud végezni, hálózatba kötve kódok megfejtésére, a regisztrációs felületeken használt, a robotok kiszűrésére használt CAPTCHA-ábrák feltörésére is lehet alkalmazni a gépeket. A fantáziadúsabb felhasználási módok közé tartozik még a Tor hálózathoz hasonló, ám kizárólag rossz célokra használt útvesztő építése is, ami a hálózat irányítóinak nyomait hivatott elleplezni.

Végére hagytuk a legtöbbeket érintő, ám a legkevésbé érdekes felhasználását a több ezer elkötött gépből álló hálózatoknak: szőnyegbombázás jelleggel lehet róluk kéretlen reklámleveleket kiküldeni, illetve letölthető vírusos fájlokat kínálhatnak tovább más felhasználóknak.

Kis vadászterület Magyarország

Magyarország egy pici kis sziget, kevés potenciális áldozattal - válaszolta a legjobb magyar biztonsági blogot író Buherátor a hazai kiberbűnözés helyzetét firtató kérdésünkre. Kéretlen leveleket, illetve fizetős warezoldalakat üzemeltető csoport azonban már jutott hazánkba is. A közelmúltban a Nemzeti Nyomozó Iroda által lefoglalt, feltételezhetően a korábban a ColdFusion Magyarországnak, később Kileen Kazakhstannak nevezett csoporthoz tartozó óriási szerverparkot például mindkét jogsértő szolgáltatásra használták tulajdonosai. A hacker nem táplál illúziókat, valószínűnek tartja, hogy az amerikai McColo esetéhez hasonlóan hazánkban is hamarosan betölti valaki a piacon támadt űrt.

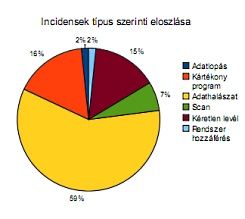

Buherátor gyanúit dr. Angyal Zoltán, a CERT-Hungary hálózatbiztonsági igazgatója is osztja. A szakember szerint a Nemzeti Nyomozó Iroda akciója után tapasztalható volt némi visszaesés, ám a kiesett forgalom hamarosan elérte az eredeti szintet. Azt nem tudja - nem is feladata - a biztonsági szervezet, hogy milyen csoportok állnak a spammer-restauráció mögött, csupán az incidensek számának emelkedését észlelték.

A hazánkat érő támadások javarészt külföldről származnak, ez magyarázza az adathalász céllal kiküldött levelek nevetséges nyelvezetét is. Magára valamit adó, illetve az eredményre hajtó magyar kiberbűnöző valószínűleg nem küldene ki olyan üzenetet, amiben szerepel például a "Újra kell irja az adatait a következö oldalon http://www.mkb.hu/, hogy befejezhesse a procseszt." mondat. A kéretlen levelek és az adathalászat mellett a zombigéppé válás fenyegeti leginkább a magyar nethasználókat. A védtelen, a megfelelő javítófoltokat és frissítéseket nélkülöző, tűzfal és vírusirtó nélkül működő gépeket anélkül is megfertőzhetik, hogy azt a felhasználó észlelné. A trójai bejutása után pedig nem csak a gép erőforrásai, de a rajta tárolt összes adat is a bűnözők kezére jut.

Sebezhető a magánember és az intézmény is

Nem csak az otthoni felhasználókat lehet megtámadni, például a nagyobb nyílt hálózatot üzemeltető egyetemek is áldozatul tudnak esni a hackereknek. A legtöbb oktatási intézményben városi legendaként terjedő, pornót vagy warezt kiszolgáló feltört szerverekről szóló történeteknek tehát van igazságmagja. Angyal Zoltán szerint most is lehetne olyan egyetemi gépeket találni, amelyek csak részben állnak a rendszergazda irányítása alatt.

Az erősebb biztonsági kontroll alá eső céges hálózatok nagyobb biztonságban vannak, más jellegű problémák azonban az erős felügyelet mellett is felléphetnek. Az informatikával kapcsolatos anyagi károk 70 százaléka az adatbiztonság hiányából ered, ennek hetven százalékát házon belüli forrás követi el, sőt nagy részét jogosult felhasználók okozzák - nyilatkozta Magyar László, a Megatrend technikai tanácsadója a Virus Buster 2009 első negyedévéről szóló információbiztonsági jelentése szerint.

Frissítések, vírusirtó, tűzfal, most azonnal!

Bár Magyarország kevés zsákmánnyal kecsegtet, nem kerülik el hazánkat teljesen a támadások. A 2009 első negyedévéről szóló CERT-Hungary jelentés szerint a szervezet 124 ezer számítógépet azonosított valamely botnet tagjaként, emellett további 20 olyan command-and-control (C&C) szervert is találtak a szakemberek, amelyek a zombihadsereg irányításáért felelősek.

A legerősebb védettség eléréséhez pedig nincs szükség mágiára. Először fel kell telepíteni az operációs rendszer frissítéseit, erre megfelelő beállítások mellett a Windows, a linuxok és a Mac OS X is automatikusan figyelmeztetik a felhasználót. Aztán frissíteni kell a legtöbb támadási lehetőséget szolgáltató összetevőket, például az Apple QuickTime-ot, az Acrobat Readert, valamint a Java futtatókörnyzetetet. Végül pedig egy vírusirtó, valamint egy tűzfal csatasorba állításával meg lehet szüntetni, hogy az értékes adatokat tartalmazó PC kiberbűnözők átjáróházául szolgáljon. Fertőzöttség esetén sem kell kétségbe esni, a nagy biztonsági cégek az épp divatos vírusokhoz rendszeresen adnak ki ingyenes eltávolító eszközöket, amelyek segítenek a kártevő kiölésében.

Döntő lépésre szánta el magát Putyin

Látványos felvétel, így törtek össze az autók az M6-oson a brutális tömegbalesetben - videó

Több mint 200 ezer forintot vennének el a magyar nyugdíjasoktól

Így reagált Debrecen polgármestere Magyar Péter abszurd igényeire

Dancing with the Stars: Nemcsak Andrei Mangra keveredett botrányba, őket zárták ki a műsorból

Két országban is rettegnek: Magyarország területeket vesz el tőlük a háború után

Kerek fenék, csodamellek: felfedezésre vár a bombázó röpis

Miss Universe: nem kímélik a győztes nőt

Mutatjuk, hol kell előkészíteni a hólapátot, több centi hó is eshet

Magyar Péter megfenyegette a gyermekotthon vezetőjét: „Ennek k…rva nagy következményei lesznek”

Az angol sztárfocista felvállalta kapcsolatát a párductestű szőke szépséggel - galéria