Megmutatjuk, hogyan tudja megvédeni az okosmobilját

Az asztalon heverő mobilját félti a gyerektől? Nem akarja, hogy mókamester kollégái vicces Facebook-üzeneteket küldjenek ki a mobiljáról? Attól tart, hogy egy tolvaj a telefonjával a privát fotóit is megkaparintja? Esetleg lehallgatástól tart? Az alapoktól indulva mutatjuk meg, hogyan tudhatja biztonságban a mobilján lévő adatokat: ez egyébként nem is olyan túl nagy kihívás. Más módszereket igényel, de utánajártunk annak is, hogy milyen módon lehet védekezni a lehallgatókkal szemben: ez már keményebb dió, de viszonylag egyszerűen is megoldható, ha valaki hajlandó pénzt áldozni rá.

Már az okostelefonok előtti korszakban sem volt ajánlott csak úgy az asztalon hagyni a mobiltelefonunkat, hiszen bárki belekukkanthatott az SMS-ekbe, kinézhette ismerőseink telefonszámát a telefonról. Most, hogy a telefon már okos, a privát fotóinkhoz, a levelezésünkhöz, a facebookos eszmecserékhez is hozzáférhet, rajta keresztül gyakorlatilag a teljes életünkbe betekintést nyerhet bárki. De még szerencsés helyzetben is kiküldhet egy mókás posztot a nevünkben a Facebookra. A mintákkal feloldható képernyőzár legfeljebb egy kisgyereket vagy egy nagymamát képes meggátolni adataink elérésében, hiszen nagyon könnyen kifigyelhető a feloldáshoz használt minta, mert az érintőképernyőn sokszor utólag is kivehetők az ujjal gyakran bevitt minták, ezért a módszer nem biztonságos.

A legpraktikusabb védelmet az ujjlenyomat-olvasó biztosítja, de ez még az okosmobilok többségéről hiányzik, ezeken érdemes inkább zárolási kódot alkalmazni, ami állhat számokból, de akár több szóból is. Miután egy telefont naponta sokszor veszünk kézbe, nem praktikus túlzásokba esni, és túl bonyolult kódot beállítani. Van olyan okosmobil, amelyik arcfelismeréssel is képes feloldani a képernyőt, de tapasztalataink szerint ezek a megoldások inkább frusztrálóak, mint hasznosak.

Ha egy telefont ellopnak, hiába állítunk be képernyőzárat, az okostelefonok jelentős részéről alapesetben elég könnyen ki lehet nyerni például a fotókat, a kontaktokat vagy az üzeneteket, mégpedig egy egyszerű adatkábellel. Ezt csak úgy lehet megakadályozni, ha a telefonon lévő adatokat titkosítjuk.

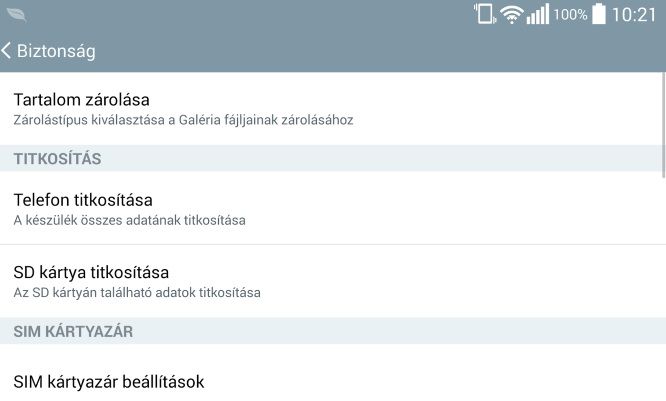

Ez a 3GS vagy annál újabb iPhone-oknál automatikusan aktiválódik, ha a képernyő kóddal vagy ujjlenyomattal való védelmét aktiváljuk. Androidos telefonok esetében macerásabb a dolog, ott a Beállítások menü Biztonság pontja alatt lehet indítani a háttértár tartalmának titkosítását, és ezt külön el kell végezni a memóriakártyára is. A titkosítás folyamata negyedóránál hosszabb ideig is eltarthat, és csak töltőre csatlakozó telefonról indítható.

Ha valaki titkosítja a telefonja tartalmát, akkor kötelező jelszavas vagy PIN kódos védelmet bekapcsolnia, amit nem szabad elfelejteni. A Windows Phone-t futtató okostelefonok – például Nokia Lumia – esetében a titkosítás egyelőre csak vállalati használatra szánt, távmenedzselt készülékek esetén kapcsolható be, de a Microsoft elvileg már fontolgatja, hogy változtasson ezen.

Mostanra mindhárom fő platform, az Android, az iOS és a Windows Phone is kínál nyomkövetési lehetőséget a telefonokon és a táblagépeken. Ez persze csak akkor működik jól, ha az eszköz az internetre kapcsolódik: ha pont olyan állapotban lopják el, hogy ki volt kapcsolva rajta a wifi vagy a mobilnet, sosem fogjuk megtalálni – hiszen ha korábbi tanácsunk alapján levédtük a kütyüt, az nem fog a netre kapcsolódni.

Az Android esetében a Google Eszközkezelő app telepítésére van szükség a nyomkövetéshez (újabb telefonokon ez már a rendszer része), az iOS-t használók ehhez az iCloud beállításai között tudják bekapcsolni Find my Phone/Készülék keresése funkciót, a Windows Phone esetében ugyancsak a beállítások között a telefonkereső funkciót. Az Apple esetében az iCloudról lehet nyomozni a telefon után, az Android esetében pedig ezen az oldalon. A windowsos telefonokat a Windowsphone.com oldalon lehet lenyomozni, ha a jobb felső sarokban belépünk a készüléken használt fiókkal.

Az Android és a Windows Phone esetében a telefon megcsörgetésére (ez a lakásban való felkutatáshoz hasznos), a telefon zárolására (ha valamiért nem kapcsolt volna be a képernyőzár) és a távolból indított törlésre van mód. Az Apple mindezek mellett még azt is lehetővé teszi, hogy üzenetet küldjünk a megtalálónak, remélve, hogy becsületes, és felveszi velünk a kapcsolatot. Ha a tolvaj ügyes, eszébe sem jut a netre kapcsolódni a telefonnal, így ezek az appok sem vethetők be százszázalékos hatékonysággal, ám mindenképp növelik az esélyét annak, hogy az eltűnt készülék előkerüljön.

Szeret chatelni és skype-olni wifin keresztül? Nos, épp a vezeték nélküli hálózatokon lehet a legkönnyebben lehallgatni a kommunikációt. Ehhez nem kell túl nagy hozzáértés. Kész, szabadon letölthető szoftverekkel lehet rögzíteni az átmenő adatforgalmat, a programok ebből automatikusan kiválogatják a kívánt adatokat. Ráadásul azt sem tudhatjuk, kik csatlakoznak még egy teljesen idegen wifire, amelyen így megpróbálhatnak például kártevőt juttatni a számítógépre.

Bár a Facebook, a Google és más nagy szájtok is használnak titkosítást (ezt jelzi a https felirat a böngésző címsorában) a felhasználókkal való kommunikációhoz, a védelem így sem teljesen tökéletes, mivel sokszor nem a teljes adatátvitelt kódolják. Néhány éve pedig egy hacker betört egy holland céghez, ahonnan a biztonságos adatátvitelhez szükséges, valódinak tűnő, ám hamis digitális tanúsítványok generálásához szükséges szoftveres kellékeket lopott el. A hamis tanúsítványokkal a szerver és a felhasználó közé ékelődhet egy harmadik fél, aki így a teljes átmenő adatforgalomba betekintést nyerhet.

Virtuális magánhálózat (VPN) használatával ugyan titkosítható a teljes internetes adatforgalom is, de ilyen jellegű szolgáltatást leginkább nagyvállalati rendszerek használóinak kínálnak, a magánfelhasználó nem tud könnyen hozzájutni megbízható VPN-eléréshez, és egy nagyon fontos célpont esetében ezek kijátszása is megoldható. Ha ön egy nagy forgalmú cég vezetője vagy egyéb fontos tisztséget tölt be, inkább teljes egészében hanyagolja az idegen wifik használatát!

A Vodafone nemrég publikált jelentése szerint a világ legtöbb országában már a mobilszolgáltatók központjaiban hozzáférnek az erre jogosult hatóságok a hívásinformációkhoz és azok hanganyagaihoz. Különböző hackerkonferenciákon rendre bemutatnak többnyire nem is túl drágán kivitelezhető módszereket a lehallgatásra.

Veres-Szentkirályi András, a Silent Signal cég IT-biztonsági szakértője szerint ma már a titkosszolgálatoké mellett egyéb módszerekkel is megoldható a lehallgatás. A leginkább sérülékenynek a 2G-s (GSM) hálózatok számítanak, mert ezek kódolását egy húszéves technológia végzi. Ha valaki ennél fejlettebb hálózaton is beszél, rádiós zavarással elérhető, hogy csak GSM-lefedettsége legyen.

Az internetről gyakorlatilag bárki letöltheti azt a – gyakorlatilag szorzótáblának megfelelő – néhány terabájtos fájlt (ez a mai winchesterméretek mellett már nem számít extrém méretnek), amellyel a GSM-hívások titkosításának dekódolása egy egyszerű számítógéppel is elvégezhető néhány szoftverrel. Ehhez azonban azonos mobilcellához kell kapcsolódni a lehallgatni kívánt telefonnal, mert a torony és a készülék jeleit is fogni kell, magyarázta Veres-Szentkirályi.

Miután egy cellán belül a torony minden irányba továbbítja rádióhullámokon az adatokat, a telefon hálózati azonosítójának, telefonszámának birtokában meg lehet oldani az adatok fogadását. Erre a célra az egyik régi, olcsó Motorola butatelefont szokták használni a hackerek, ugyanis ezen a rádiós vételt vezérlő lapka működési elve sok éve ismertté vált, így egy szoftverrel át lehet állítani az eredetileg másik telefonnak szánt adatok fogadására.

Hagyományos mobilhívást a hálózatok működési elve miatt nem lehet titkosítani, a rejtjelezett kommunikációt biztosító megoldások mindegyike mobilinternetes kapcsolatot használ. Ha nincs ilyen lefedettség, és wifi sincs a közelben, akkor a titkosított kommunikáció nem működik. Az egyik legismertebb szoftveres titkosító applikáció, a Silent Circle használata havi 10 euróba, vagyis 3-4 ezer forintba kerül, bár ezt az összes, egymást lehallgatásmentesen hívni kívánó félnek meg kell vásárolnia.

Ez esetben azonban arra is érdemes figyelni, hogy magán az okostelefonon se legyenek kémprogramok, mert úgy hiába utazik titkosítva a beszéd, hiszen magáról a készülékről is elcsíphetik. A piacon számos más szoftveres titkosító megoldás is létezik, azonban az összes ilyen megoldás leginkább sérülékeny része a beszélgetéshez használt kulcsok védelme. Ha a dekódoláshoz használt kulcsokat el tudják lopni, akkor a beszélgetést is lehallgathatják.

A komolyabb rendszerek éppen ezért másképp védik a kulcsokat: a katonai piacon évek óta jelen lévő, tavaly óta polgári felhasználásra is megvásárolható magyar fejlesztésű, Androidra elérhető Secfone is ilyen módszert alkalmaz. A szolgáltatás alapját képező, a telefon memóriakártya-foglalatába helyezhető lapka saját maga generálja le a titkosításhoz szükséges kulcsokat. Ezek sosem hagyják el a chipet, még a telefon memóriájába sem kerülnek bele.

A Secfone applikációja folyamatosan figyeli, hogy valamilyen kémprogram megpróbál-e hozzáférni a telefon mikrofonjához, ilyen esetben pedig bontja a hívást. A rendszer használatához szükséges, memóriakártyába épített kriptográfiai lapka nagyjából 90 ezer forintba kerül. Ezen felül a szolgáltatás havidíja kétéves szerződéssel felhasználónként 17 ezer forint. Hátrány, hogy a lehallgathatatlansághoz ez esetben is mindkét beszélgetni kívánó félnek rendelkeznie kell előfizetéssel és lapkával is.