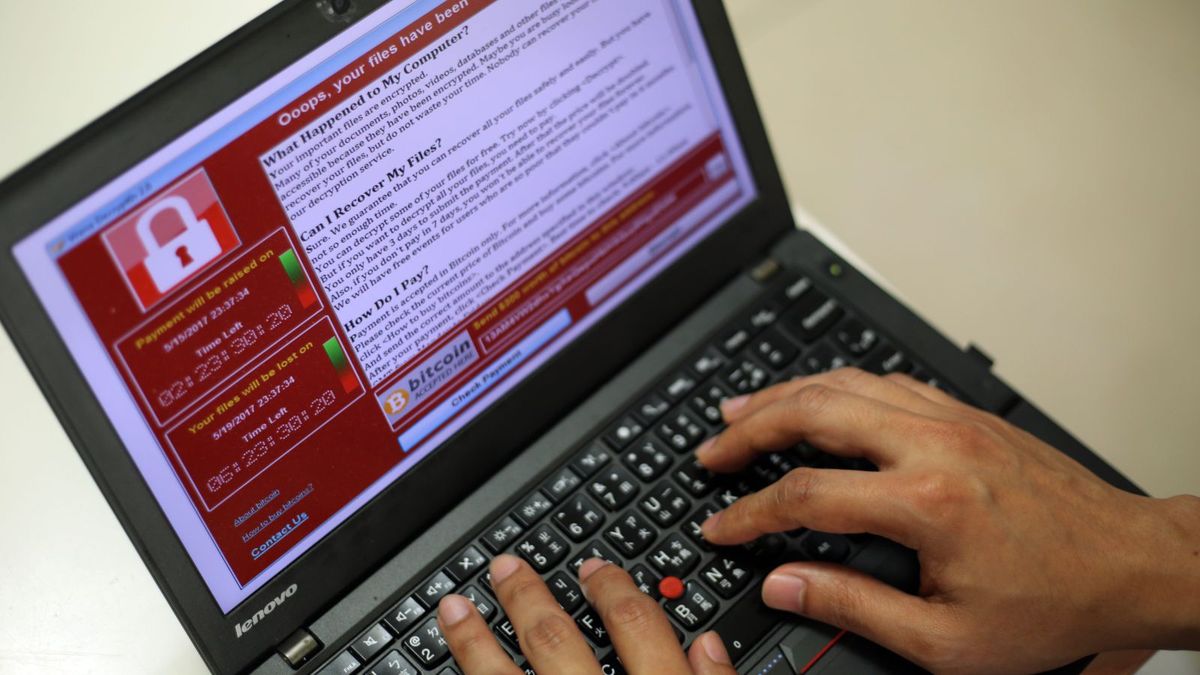

Keményen csapott le, de sikerült megfékezni az elmúlt évtized legdurvább zsarolóvírusát

A terjedés rendkívüli üteme miatt a biztonsági és technológiai szakembereket teljesen felkészületlenül érte eset. Mielőtt felocsúdtak volna,

a WannaCry mindössze három órán belül 11 ország számítógépeire jutott el.

Azt még most sem lehet pontosan tudni, hogy honnan indult, de elsőként Oroszországot érte a csapás, majd több kelet-európai országot, továbbá nagyon keményen érintett volt Spanyolország és Nagy-Britannia is, de persze nem kímélte az Egyesült Államokat sem, és eljutott az olyan, távolkeleti országokba is, mint Szingapúr. A terjedéséről egyébként egy látványos animált térképet készített a New York Times.

Spanyolországban egyébként az egyik legnagyobb helyi telekomvállalat, a Telefónica egyik belsős szerverét találta be a WannaCry, ahonnan aztán brutális tempóban tudott elkezdeni terjedni - annyira hogy a vállalat minden létező módon próbálta elérni alkalmazottait, és azt tanácsolni nekik, hogy mielőbb kapcsolják ki a számítógépeiket, és csatlakozzanak le a belső hálózatról, hogy megakadályozzák a további terjedését.

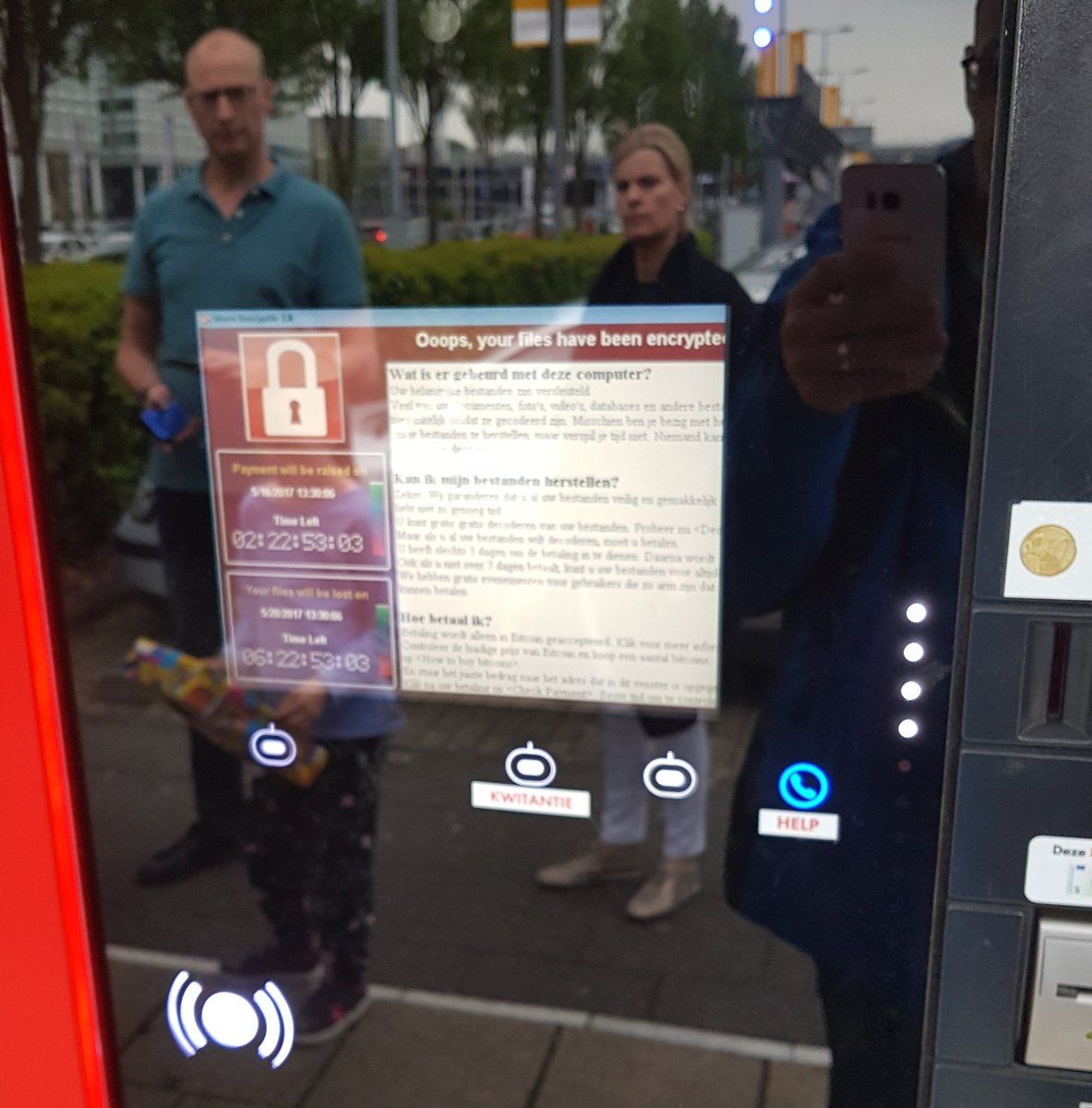

A WannaCry világszerte vállalatokat, hivatalokat és közműszolgáltatókat bénított meg, esetenként csak rövidebb időre, de néha akár órákra is.

Nagy-Britanniában az egészségügyet is komoly csapás érte

.A szakértők felhívták rá a figyelmet, hogy a régi, beágyazott Windows XP-t használó, több millió font értékű MRI-gépeket gyakorlatilag nem lehet felkészíteni az ilyen jellegű támadás ellen (azon kívül, hogy teljesen elkülönítjük őket az internettől), hiszen azok gyártója esetenként már több éve nem létezik (mert például csődbe ment), ráadásul az ilyen gépek cseréje egyébként sem triviális, hiszen egyrészt rendkívül drágák, másrészt pedig adott esetben még az épületet is meg kell bontani a folyamathoz.

A támadás azért lehetett ilyen hatékony, mert az Egyesült Államok nemzetbiztonsági hivatalától, az NSA-tól még korábban kikerült sebezhetőségre épít.

Erről azonban tudni lehetett, így a Microsoft tulajdonképpen felkészült volt, és egy hónappal ezelőtt kiadott egy frissítést a Windowshoz, amivel gyakorlatilag immúnissá válik számítógépünk a WannaCry-ra.

A vállalat annyira komolyan vette a dolgot, hogy még a régi, hivatalosan már régóta nem támogatott rendszerekhez (így a Windows XP-hez) is készült javítás. Persze ehhez telepíteni is kellett a frissítést, amit nyilvánvalóan sokan elmúlasztottak a korábbi operációs rendszereken, Windows 10-en viszont alapból a háttérben, a felhasználó beavatkozása nélkül is megtörténik. Nem csoda, hogy a Microsoft újra és újra igyekszik hangsúlyozni a frissítés és az újabb Windows-verziók használatának fontosságát.

Ezen kívül a vállalat keményen rámutatott még egy dologra. Mégpedig arra, hogy

nagyon nem jó, ha a kormányhivatalok gyűjtögetik és tárolják a sebezhetőségeket, hogy aztán azokat fegyverként vessék be a kiberháborúban, ugyanis láthatóan nem tudják megvédeni azokat.

Pár hónapja a WikiLeaksre kerültek fel olyan sebezhetőségek, melyeket a CIA tárolt, most pedig kiderült, hogy az NSA-nél sincsenek biztonságban ezek, és ha valamilyen módon kikerülnek és ártó szándékó kezekbe kerülnek, akkor komoly problémákat okozhatnak a lakosságnak. A Microsoft rámutatott, hogy ha nem programokról lenne szó, hanem valódi fegyverekről,

akkor ez az egész körülbelül olyan lenne, mintha az amerikai hadseregtől lopnának el Tomahawk rakétákat.

Szerencsére úgy tűnik, hogy a WannaCry terjedését egyelőre sikerült lelassítani. A MalwareTech egyik szakembere ugyanis felfedezte, hogy a kártevő minden telepítéskor ellenőriz egy internetes domain címet (nagy levegő: iuqerfsodp9ifjaposdfjhgosurijfaewrwergwea.com), ami azonban valójában nem létezett.

Úgyhogy a szakember fogta magát, és beregisztrálta ezt a címet, amitől kezdve úgy látszik, mintha a WannaCry-t leütötték volna. Még most is bukkanak fel ugyan újabb és újabb esetek, de azt tisztán látszik, hogy a pénteki csúcsot követően jelentősen sikerült visszafogni a terjedését.

Ha szeretne még több érdekes techhírt olvasni, akkor kövesse az Origo Techbázis Facebook-oldalát, kattintson ide!