Újítottak a kriptovalutát lopó mobilappok

Az ESET szakemberei olyan hamis kriptovaluta alkalmazásokat fedeztek fel, amelyek eddig még nem látott technikával játsszák ki az SMS-alapú kétfaktoros azonosítást (2FA), megkerülve a Google nemrégiben életbe lépett korlátozásait. A Google 2019 márciusában tiltotta be az androidos alkalmazások esetében az SMS-üzenetekhez és hívásokhoz való hozzáférést, hogy megelőzze azok rosszindulatú felhasználását.

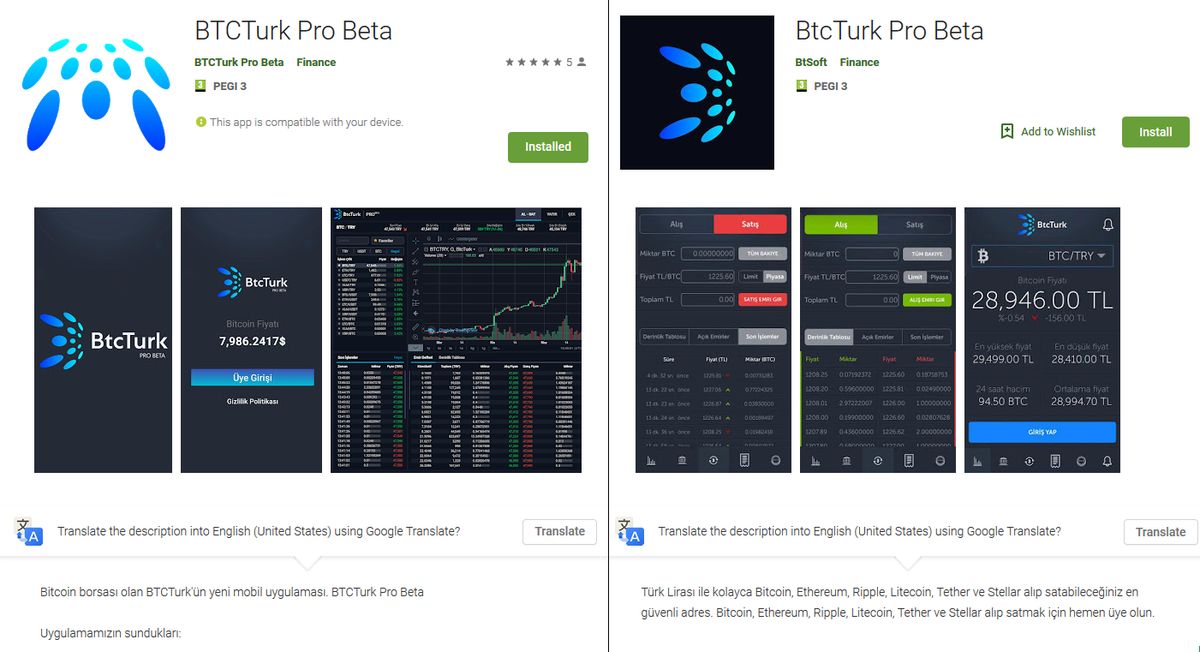

A „BTCTurk Pro Beta", a „BtcTurk Pro Beta" és a „BTCTURK PRO" elnevezésű programok egy török kriptovaluta kereskedő, a BtcTurk alkalmazásának adják ki magukat, és céljuk a belépési adatok megszerzése. A kétfaktoros azonosításhoz szükséges SMS-üzenetek megzavarása helyett az alkalmazások az egyszer használatos jelszavakat (one-time passwords - OTP) szerzik meg, az eszköz képernyőjén megjelenő hamis figyelmeztetések révén.

A 2FA értesítések olvasása mellett az alkalmazások el is tüntetik ezeket, így a felhasználók nem értesülnek a jogosulatlan tranzakciókról.

Mindhárom alkalmazás 2019 júniusában jelent meg a Google Play áruházban, azonban az ESET figyelmeztetése után eltávolításra kerültek.

Hogyan működnek?

Miután a hamis BtcTurk alkalmazások telepítésre kerültek, engedélyt kérnek az értesítésekhez való hozzáféréshez (Notification access). Ezután az alkalmazások így már tudják olvasni a készüléken más alkalmazások értesítéseit, sőt törölhetik vagy el is tudják tüntetni ezeket, illetve ha van kattintható gomb az értesítésekben, akkor a felhasználó beavatkozása nélkül észrevétlenül jóvá is hagyhatják a tranzakciókat a nevünkben. Az ESET elemzése szerint a támadók kifejezetten az SMS és email alkalmazások által küldött jóváhagyó értesítéseket célozzák a támadás során.

„A Google 2019 márciusától induló korlátozásainak egyik pozitív hatása az volt, hogy a hitelesítő adatokat ellopó alkalmazások többé nem tudtak visszaélni az SMS-alapú kétfaktoros azonosítási mechanizmusokkal. Most azonban, ezeknek a hamis alkalmazásoknak a felfedezésével, láthattuk az első olyan kártevőt, amely képes megkerülni ezt a korlátozást" – mondta az ESET kutatója, Lukáš Štefanko.

Az értesítésekhez való hozzáférési engedélyt az Android Jelly Bean 4.3 verziójában vezették be, ami azt jelenti, hogy szinte minden aktív androidos készüléket érint ez az új módszer. A hamis BtcTurk alkalmazások az Android 5.0-ás (KitKat) és újabb verziókra érhető el, így az androidos eszközök körülbelül 90 százalékát érinti.

A 2FA azonosítás megkerülésének hatékonysága terén, ennek a technikának is megvannak a határai: a támadók, csak az értesítés terjedelmének megfelelő szöveghez férnek hozzá, így nem garantált, hogy ez a rész tartalmazza az egyszer használatos jelszavakat. Az SMS-ekben a 2FA üzenetek általában rövidek, és ezért az egyszer használatos jelszavak (OTP-k) beférhetnek ebbe a terjedelembe. Az email-es azonosítások azonban általában hosszabbak, így emiatt e támadási módszer ellen védettebbek.

Mit tehetünk?

Hogyan védhetjük meg magunkat ezen új módszerek, illetve általában az androidos kártevők ellen?

Ha szeretne még több érdekes techhírt olvasni, akkor kövesse az Origo Techbázis Facebook-oldalát, kattintson ide!